Цифровой сертификат

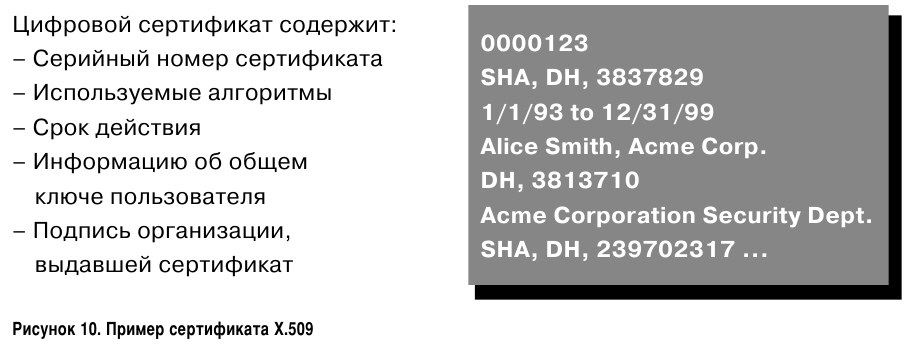

Цифровым сертификатом называется сообщение с цифровой подписью, которое в настоящее время обычно используется для подтверждения действительности общего ключа. На рисунке 10 показан пример цифрового сертификата в стандартном формате X.509.

Общий формат сертификата X.509 включает следующие элементы:

- номер версии;

- серийный номер сертификата;

- эмитент информации об алгоритме;

- эмитент сертификата;

- даты начала и окончания действия сертификата;

- информацию об алгоритме общего ключа субъекта сертификата;

- подпись эмитирующей организации.

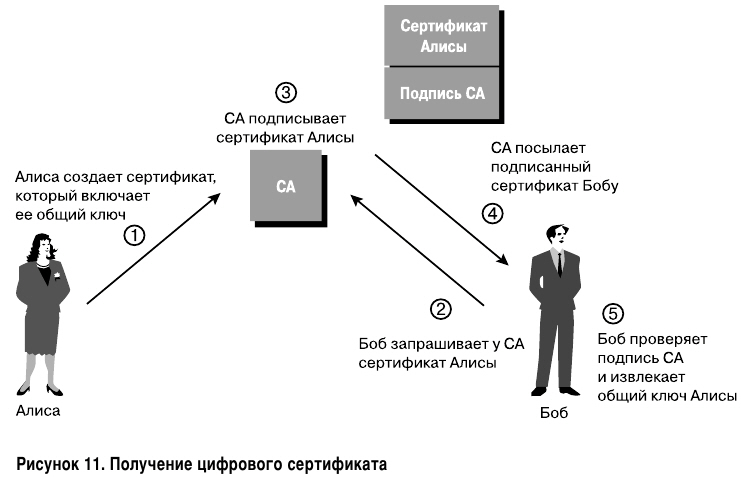

Эмитирующая организация, назовем ее CA, является надежной третьей стороной, которой вы полностью доверяете. На рисунке 11 показано, что Боб, прежде чем отправить данные Алисе, хочет проверить ее общий ключ с помощью CA. Алиса имеет действующий сертификат, который хранится в CA. Боб запрашивает у СА цифровой сертификат Алисы. CA подписывает сертификат своим частным ключом. Боб имеет доступ к общему ключу CA и может убедиться в том, что сертификат, подписанный СА, является действительным. Так как сертификат Алисы содержит ее общий ключ, Боб получает «заверенную» версию общего ключа Алисы.

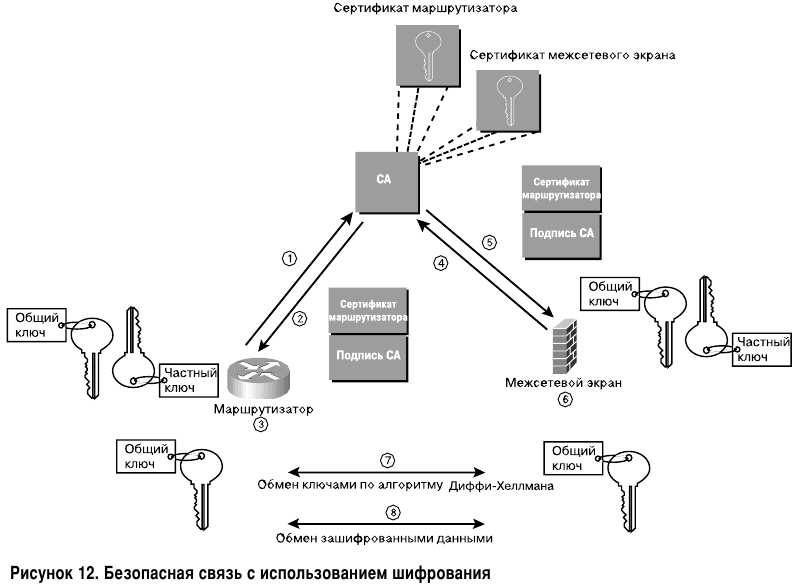

Заметим, что для реализации этой схемы необходима надежная система распространения общего ключа CA среди пользователей. В настоящее время создание больших инфраструктур, пользующихся общими ключами (PKI), сопряжено с трудностями, так как ряд вопросов, связанных с такими инфраструктурами, остается нерешенным. Еще предстоит разработать эффективные процедуры отзыва и изменения сертификатов, а также определить, как обращаться с иерархиями CA, где разные пользователи могут полагаться на услуги разных CA. Тем не менее все эти вопросы постепенно решаются. Рассмотрим простой сценарий безопасной связи с использованием шифрования, который показан на рисунке 12.

Маршрутизатор и межсетевой экран имеют по одной паре общих/частных ключей. Предположим, что CA удалось получить сертификаты X.509 для маршрутизатора и межсетевого экрана по защищенным каналам. Далее предположим, что маршрутизатор и межсетевой экран тоже получили копии общего ключа CA по защищенным каналам. Теперь, если на маршрутизаторе имеется трафик, предназначенный для межсетевого экрана, и если маршрутизатор хочет обеспечить аутентификацию и конфиденциальность данных, необходимо предпринять следующие шаги:

- Маршрутизатор отправляет в CA запрос на получение общего ключа межсетевого экрана.

- CA отправляет ему сертификат межсетевого экрана, зашифрованный частным ключом СА.

- Маршрутизатор расшифровывает сертификат общим ключом CA и получает общий ключ межсетевого экрана.

- Межсетевой экран направляет CA запрос на получение общего ключа маршрутизатора.

- CA отправляет ему сертификат маршрутизатора, зашифрованный частным ключом СА.

- Межсетевой экран расшифровывает сертификат общим ключом CA и получает общий ключ маршрутизатора.

- Маршрутизатор и межсетевой экран используют алгоритм Диффи-Хеллмана и шифрование с помощью общих ключей для аутентификации.

- С помощью секретного ключа, полученного в результате использования алгоритма Диффи-Хеллмана, маршрутизатор и межсетевой экран проводят обмен конфиденциальными данными.

Источник: Решения компании Cisco Systems по обеспечению безопасности корпоративных сетей

Метки: Cisco, Cisco Security, Цифровой сертификат.